В наше время, когда зависимость от электронных устройств становится все более неотъемлемой, вопросы безопасности информации приходят на первый план. И одним из наиболее актуальных вопросов является защита данных, передаваемых через USB-порты. Представьте себе, насколько критическа может стать утечка информации и какие последствия это может иметь для вас и вашего бизнеса.

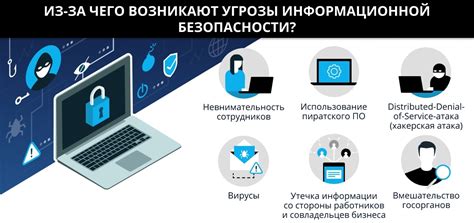

В связи с увеличением числа внешних устройств, подключаемых к компьютерам и серверам, растет и угроза утечки данных через USB-порты. Дополнительная проблема заключается в том, что несанкционированный доступ к портам USB может привести к заражению вирусами или злонамеренной установке программного обеспечения. Чтобы эффективно бороться с этой угрозой, необходимо применять инновационные методы управления обесточиванием USB-соединений на высоком уровне.

Один из таких методов - управление USB-портами с использованием специальных аппаратных и программных средств. Это позволяет эффективно регулировать доступ к USB-портам, контролировать подключенные устройства и предотвращать несанкционированное использование. При этом необходимо учитывать, что применение таких методов должно быть гибким, чтобы не препятствовать легитимному использованию устройств, не нарушать бизнес-процессы и не снижать производительность системы.

Опасности неправомерного доступа к портам для подключения USB-устройств компьютера

Современные компьютеры обладают различными портами, используемыми для подключения внешних устройств, в том числе USB-портами. Однако, несмотря на их полезность и удобство, они могут представлять опасность в случае несанкционированного доступа. В этом разделе рассмотрим потенциальные риски и последствия, которые могут возникнуть при несанкционированном доступе к USB-портам компьютера.

- Вирусы и злонамеренные программы: Незнакомые USB-устройства, подключаемые к компьютеру, могут содержать вирусы и вредоносные программы. В результате этого могут возникнуть серьезные последствия, такие как потеря данных, утечка конфиденциальной информации или даже полная компрометация системы.

- Уязвимости и атаки: Некоторые злоумышленники могут использовать USB-порты компьютера для проведения атак на систему. Это может быть сделано путем внедрения вредоносного кода или использования специальных устройств, способных получить несанкционированный доступ к компьютеру или получить конфиденциальную информацию.

- Утрата данных: Соединение неизвестных USB-устройств с компьютером может привести к случайной утрате данных. Малоизвестные устройства могут вызвать конфликты и ошибки, которые могут привести к потере данных, а также могут быть причиной нестабильной работы системы и программного обеспечения.

- Социальная инженерия: Злоумышленники могут использовать USB-порты компьютера для проведения атак, используя тактику социальной инженерии. Они могут представляться в виде сотрудников технической поддержки или других авторизованных лиц, чтобы убедить пользователя в подключении своего устройства и получении доступа к системе.

Чтобы защитить компьютер от подобных рисков, рекомендуется принять несколько мер предосторожности, таких как использование специального программного обеспечения для контроля доступа к USB-портам, ограничение прав доступа пользователей, регулярное обновление антивирусного программного обеспечения и обучение пользователей безопасному использованию USB-устройств.

Потенциальные угрозы безопасности при разрешенном доступе к USB-портам

В данном разделе рассматриваются возможные опасности, которые могут возникнуть при разрешенном доступе к USB-портам компьютера или другого устройства.

- Вирусы и вредоносные программы

- Утечка конфиденциальной информации

- Физические угрозы

- Несанкционированное копирование данных

- Кража учётных данных

- Нарушение целостности системы

- Вмешательство в работу периферийных устройств

Возможность передачи и принятия данных через USB-порты создает определенные риски безопасности для организаций и пользователей. Вредоносные программы могут распространяться через зараженные устройства, такие как флеш-накопители или внешние жесткие диски, которые подключаются к компьютерам через USB-порты.

В случае утечки конфиденциальной информации, злоумышленник может получить доступ к важным данным, которые могут быть использованы в корыстных целях. Это может привести к серьезным финансовым потерям или нарушению доверия клиентов и партнеров.

Физические угрозы также являются потенциальной опасностью при разрешенном доступе к USB-портам. Устройства, которые физически подключаются к порту, могут содержать скрытые механизмы, например, программное обеспечение, которое может быть использовано для несанкционированного доступа к системе или сбора информации о ней.

Несанкционированное копирование данных может возникнуть, когда пользователь получает доступ к файлам и информации, которые не предназначены для общего использования или передачи. Это может иметь серьезные последствия и повлечь за собой юридические проблемы.

Кража учетных данных также является одной из потенциальных угроз при разрешенном доступе к USB-портам. Злоумышленник может использовать эту информацию для получения несанкционированного доступа к системе или для других преступных действий.

Нарушение целостности системы включает в себя возможность изменить или повредить программное обеспечение или данные, находящиеся на компьютере или другом устройстве через USB-порты.

Вмешательство в работу периферийных устройств может создать проблемы при использовании компьютерных систем или устройств. Например, злоумышленник может изменить работу принтера, сканера или другого подключенного устройства, что может привести к сбоям системы или потери документов.

Ограничение доступа к USB-портам компьютеров: эффективные подходы

В данном разделе рассматриваются различные способы ограничения доступа к USB-портам компьютеров с целью повышения безопасности и защиты информации. Вместо отключения этих портов полностью, можно использовать ряд эффективных методов, которые позволяют контролировать доступ к ним и предотвратить нежелательную передачу данных.

Лучшие подходы к эффективному контролю использования USB-соединений

В этом разделе представлены наиболее эффективные стратегии и методы для контроля использования USB-соединений, которые помогут вам обеспечить безопасность информации и предотвратить несанкционированный доступ к вашим данным.

- Установка физических ограничений. Рекомендуется установить на рабочие станции специальные замки на USB-порты, которые позволят контролировать доступ к ним и предотвратить подключение несанкционированных устройств.

- Использование программного обеспечения для контроля. Существует широкий выбор специальных программных решений, которые позволяют централизованно управлять доступом к USB-портам. Такие программы позволяют установить правила использования USB-устройств, блокировать определенные типы устройств или конкретные устройства.

- Обучение сотрудников. Важным аспектом управления отключением USB-портов является обучение сотрудников правилам использования подключаемых устройств. Регулярное информирование сотрудников о потенциальных угрозах и последствиях ненадлежащего использования USB-устройств может существенно снизить риск утечки данных.

- Мониторинг активности USB-портов. Установка специального программного обеспечения для мониторинга активности USB-портов позволяет отслеживать подключение и использование устройств, а также быстро реагировать на подозрительные активности или нарушения правил использования.

- Регулярное обновление политики безопасности. Для эффективного управления отключением USB-портов важно обновлять и совершенствовать политику безопасности компании. Необходимо регулярно проводить аудит и анализировать возможные новые угрозы, адаптируя политику к изменяющейся ситуации.

Реализация этих рекомендаций поможет вашей организации эффективно контролировать использование USB-соединений и минимизировать риски утечки конфиденциальной информации.

Применение программных инструментов для управления и мониторинга работы портов подключения устройств через USB

В данном разделе рассматривается применение различных программных средств для контроля и регулировки функционирования портов подключения устройств через интерфейс USB.

Подобные инструменты способны обеспечивать надежное управление USB-соединениями, а также предоставлять возможность эффективного мониторинга и контроля доступа к USB-портам.

Одной из основных задач программных программно-аппаратных комплексов является защита компьютерных систем от несанкционированного доступа к USB-портам, а также предотвращение утечек конфиденциальной информации через эти порты. Эффективное использование программных средств позволяет установить и регулировать политику безопасности, осуществлять контроль подключенных устройств, а также получать уведомления о всех событиях, происходящих в системе.

Другим важным аспектом использования программных инструментов для управления USB-портами является возможность ограничения доступа определенных групп пользователей к данным портам. Благодаря этому функционалу администраторам систем можно контролировать и ограничивать привилегии конкретных пользователей, предотвращая возникающие из этого риски и повышая безопасность системы в целом.

- Программные средства позволяют устанавливать правила и ограничения для каждого USB-порта индивидуально, управлять шириной пропускной способности и скоростью подключения, а также применять различные методы и фильтры для обнаружения вредоносного ПО.

- С помощью программных инструментов можно также проводить мониторинг активности USB-портов, анализировать подключенные устройства и их использование, вести журнал событий и создавать отчеты, что позволяет вовремя обнаружить и устранить возможные проблемы.

- Кроме того, существуют программные решения, позволяющие централизованно управлять USB-портами на нескольких компьютерах в сети, автоматизируя процесс установки и удаления соединений, а также хранение конфигурационных данных.

Технические меры для предотвращения несанкционированного доступа через соединения USB

Одним из методов обеспечения безопасности компьютерных систем является ограничение доступа к USB-портам. Для этой цели можно использовать специальное программное обеспечение, позволяющее контролировать и управлять доступом к USB-устройствам. Такие программы обеспечивают возможность запретить подключение неизвестных или небезопасных устройств, а также определить список разрешенных USB-устройств.

- Программные решения

Программные решения предлагаются в виде специализированных приложений, которые позволяют ограничить доступ к USB-портам и контролировать активность USB-устройств. Такие приложения позволяют создавать политики доступа к USB-портам, блокировать определенные устройства или классы устройств, а также вести журнал активности USB-устройств.

- Физические методы

Помимо программных решений существуют и физические методы, предназначенные для предотвращения несанкционированного доступа через USB-порты. Одним из таких методов является использование USB-заглушек или фильтров. Эти устройства позволяют блокировать подключение нежелательных USB-устройств или предотвращать передачу определенных типов данных.

Следует отметить, что использование технических решений для предотвращения несанкционированного доступа через USB-порты является лишь одной из мер, направленных на обеспечение информационной безопасности. Для полноценной защиты компьютерных систем необходимо использовать комплексный подход, включающий также обучение сотрудников, регулярное обновление программного обеспечения и установку антивирусного ПО.

Современные подходы к обходу ограничений на портах USB и меры по их предотвращению

В данном разделе мы рассмотрим актуальные тенденции и подходы в области обхода ограничений на портах USB, а также предложим эффективные меры по их предотвращению. В силу постоянного развития технологий и возрастающей зависимости организаций от информационной безопасности, держать под контролем доступ к USB-портам становится все более важной задачей.

Не секрет, что различные угрозы могут возникнуть в результате использования несанкционированного доступа к портам USB. Это может привести к несанкционированному копированию, передаче или утрате важной информации, а также позволить нарушителям внедрить вредоносное ПО на компьютерные системы. Однако, с появлением новых методов обхода препятствий, установленных на USB-порты, необходимо не только быть в курсе современных угроз, но и предотвращать их на ранних стадиях.

Один из важных аспектов обеспечения безопасности USB-портов - это регулирование доступа к ним с помощью правильной политики безопасности. Настройка соответствующих политик позволяет ограничить или полностью запретить доступ к USB-портам для определенных пользователей или групп пользователей. Такой подход помогает минимизировать риски и устанавливает ясные и четкие правила использования USB-устройств.

Кроме того, существуют различные технические и программные средства, которые помогают в борьбе с возможными угрозами в области использования USB-портов. Наиболее эффективными методами, которые применяются для предотвращения несанкционированного доступа к USB-портам, являются использование программного обеспечения для контроля и управления подключенными устройствами, а также аппаратные средства, такие как защищенные USB-ключи и устройства с доступом на основе аутентификации пользователя.

В итоге, понимание и применение современных методик по обеспечению безопасности USB-портов является неотъемлемой частью стратегий по защите информации. Комбинирование правильной политики безопасности с применением технических и программных средств обеспечит надежную защиту от современных методов обхода ограничений на USB-портах и минимизирует риски для организаций.

Вопрос-ответ

Какие причины могут быть для отключения USB-портов на порту?

Ответ: Существует несколько причин, по которым может возникнуть необходимость в отключении USB-портов на порту. Например, это может быть связано с предотвращением утечки данных, защитой от вредоносного кода или ограничением доступа к несанкционированным устройствам.

Какие методы эффективны для управления отключением USB-портов на порту?

Ответ: Существует несколько эффективных методов для управления отключением USB-портов на порту. Это может быть включение физических блокировок, установка специализированных программных решений, настройка политик безопасности или использование специального оборудования, такого как USB-гейты.

Какие рекомендации можно дать для эффективного управления отключением USB-портов на порту?

Ответ: Для эффективного управления отключением USB-портов на порту рекомендуется следовать нескольким рекомендациям. Например, необходимо установить политику безопасности, ограничивающую доступ к портам только с определенными разрешениями, регулярно обновлять программное обеспечение, использовать средства мониторинга и аудита USB-портов и обучать сотрудников правилам безопасного использования.

Какие последствия могут быть при некорректном управлении отключением USB-портов на порту?

Ответ: При некорректном управлении отключением USB-портов на порту могут возникнуть различные последствия. Например, это может привести к несанкционированному использованию портов и утечке информации, заражению сети вредоносными программами, снижению производительности системы, а также нарушению политик безопасности и законодательства.

Какие устройства могут быть подключены к USB-портам на порту при отключении?

Ответ: При отключении USB-портов на порту все устройства, требующие подключения через USB, будут недоступны. Это могут быть флешки, внешние жесткие диски, клавиатуры, мыши, принтеры, фотокамеры и другие периферийные устройства, которые необходимы для работы компьютера или передачи данных.

Какие проблемы может решить управление отключением USB-портов на порту?

Управление отключением USB-портов на порту может помочь в решении таких проблем, как несанкционированное подключение внешних устройств, утечка конфиденциальных данных через USB, заражение компьютера вредоносными программами через USB-девайсы и т.д.